Científico de datos o data scientist: funciones y requisitos

Cada vez son más las empresas que apuestan por incorporar un data scientist a sus plantillas para obtener la información más relevante de grandes volúmenes de datos y poder usarla en su beneficio.

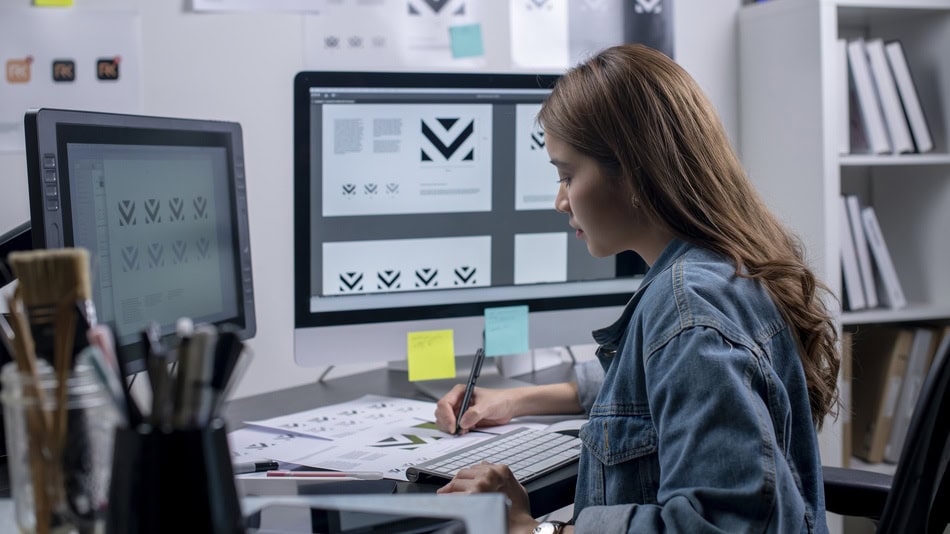

He acabado la carrera y no me gusta, ¿qué puedo hacer si quiero ser diseñador?

Si siempre te ha gustado dibujar, si te apasionan las animaciones y el mundo digial, crear páginas webs o videojuegos, hazte diseñador y da un vuelco a tu carrera profesional.

Energía eólica: los 5 puntos clave de la reina de las renovables

Decenas de miles de empleos en los próximos años, renovación del parque y mayor potencia, ahorro energético en aumento, reducción de la huella de carbono... Siguen soplando aires de prosperidad para la energía que obtenemos del viento.

Los modelos de simulación: ¿qué son y para qué sirven?

Los modelos de simulación representan procesos o sistemas reales a lo largo del tiempo. Sirven para investigar su comportamiento, predecir su impacto o guiar el diseño de sistemas complejos.

JavaScript: ¿qué es y para qué sirve?

JavaScript es uno de los lenguajes de programación más poderosos que existe y uno de los más utilizados en elaboración de páginas web, aunque sus usos son múltiples.

Los gráficos o imágenes vectoriales: características y usos

Calidad, escalabilidad y precisión son tres conceptos asociados a las imágenes vectoriales, un formato muy extendido entre los profesionales del diseño.

Tipos de radiaciones en el trabajo y cómo afectan

Aunque las radiaciones forman parte de nuestra vida cotidiana, resulta esencial diferenciar entre las no ionizantes y las ionizantes, porque estas últimas sí pueden entrañar peligro para la salud.

Riesgos ambientales: qué son, tipos y evaluación

La posibilidad de que se produzca un daño al medioambiente, sea por acción humana o de forma accidental, es lo que se conoce como riesgo ambiental.

Principales usos y aplicaciones de la realidad virtual en España y el mundo

La realidad virtual es una de las innovaciones tecnológicas que más se ha integrado en la vida cotidiana gracias a su versatilidad y su capacidad para crear entornos inmersivos. Se puede emplear en turismo, educación o salud.